طرح أداة إختراق جديدة مجانية يمكنها إيجاد الثغرات و اختراق مختلف الأجهزة بشكل أوتوماتيكي - فورماتيكا : جديد المعلوميات

NoHacked 3.0: كيف أعرف ما إذا تم اختراق موقعي الإلكتروني؟ | Google Search Central Blog | Google for Developers

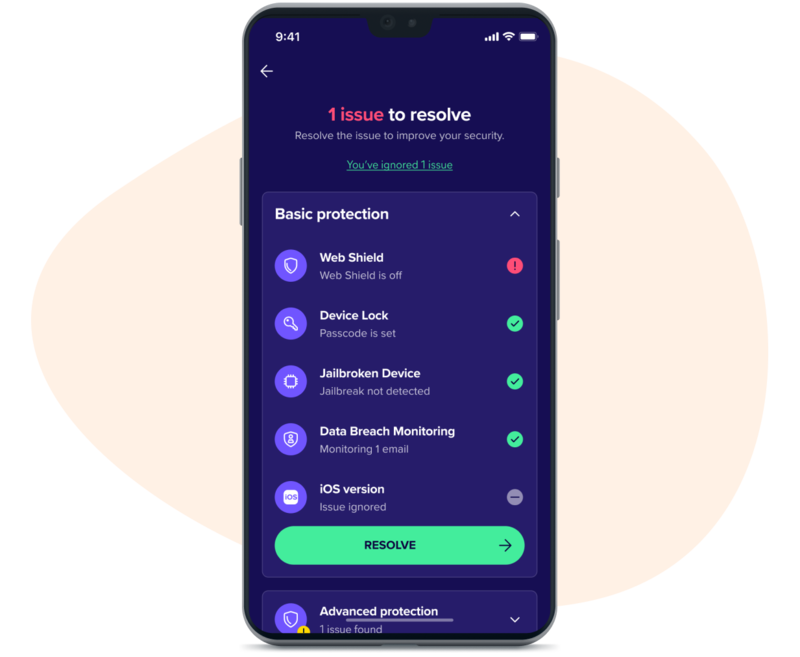

كيف نحمي أجهزتنا و بياناتنا من الإختراق أو المراقبة - المركز السوري للإعلام وحرية التعبير Syrian Center for Media and Freedom of Expression

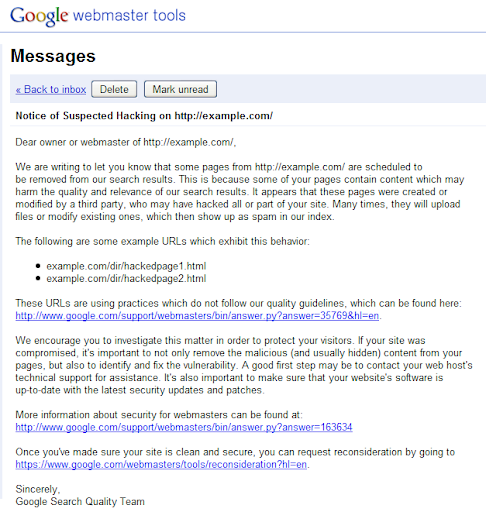

هل تم اختراق موقعك الإلكتروني؟ إشعارات جديدة في "مركز الرسائل" حول حالات الاختراق على المواقع الإلكترونية وإساءة الاستخدام | Google Search Central Blog | Google for Developers